Table of Contents

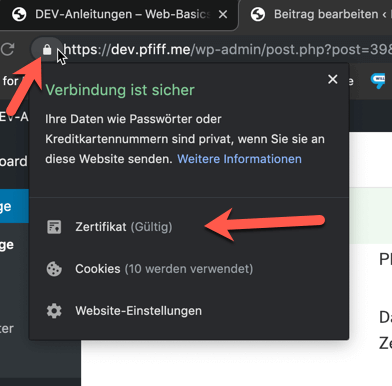

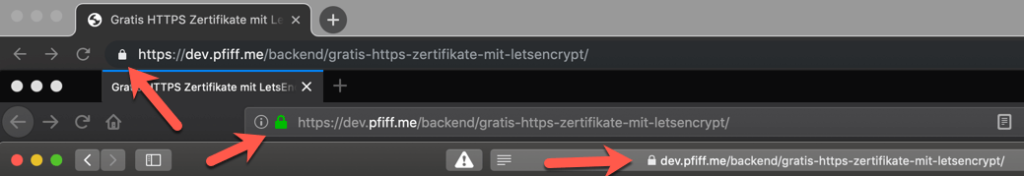

HTTPS-Zertifikate sind notwendig um ein Schloss bzw. ein grünes Symbol links neben der URL im Browser zu erhalten.

Arten von Zertifikaten

- Self-Signed Certificates

- Jeder kann selbst Zertifikate erstellen und in seine Webseiten integrieren.

- Jedoch werden diese NICHT automatisch von den aktuellen Browsern als „sicher“ anerkannt und erhalten deswegen KEIN grünes Schlosssymbol neben der URL.

- Diese Zertifikate müssen pro Client erst als „sicher“ akzeptiert werden.

- Wildcard Certificate

- Wird oft für Subdomain Certificate verwendet damit nicht pro Subdomain ein extra Certificate erstellt und eingebunden ist.

- Beispiel: *.pfiff.me

- Domain Validation (DV)

- Hier wird überprüft, ob der Antragssteller der Inhaber der spezifischen Domain ist. Es werden keine Informationen zur Unternehmensidentität überprüft und es werden keine anderen Informationen angezeigt.

- Wildcard-Certificates sind möglich!

- Dies ist das Standardverfahren für die Gratis LetsEncrypt Zertifikate.

- Organization Validation (OV)

- Gleich wie DV aber es wird auch eine Überprüfung des Organisations-Standorts und Namens durchgeführt. Diese Informationen sind dann auch im Zertifikat für den Endkunden ersichtlich. Dadurch wird für dem Endkunden besser dargestellt, wer hinter der Webseite steckt.

- Wildcard-Certificates sind möglich!

- Extended Validation (EV)

- Gleich wie OV, nur wird detaillierter die Organisation überprüft.

- Der Name der Organisation wurde früher neben dem grünen Schloss angezeigt. Jedoch wurde dieses Feature von den aktuellen Browser Herstellen wie Chrome, Firefox, Safari etc. inzwischen schon entfernt. Daher ist die Sinnhaftigkeit von einem EV-Certificate fragwürdig.

Siehe https://www.troyhunt.com/extended-validation-certificates-are-dead/

- Wildcard-Certificates sind NICHT möglich!

Was ist eine „Certificate Authority“ (CA)?

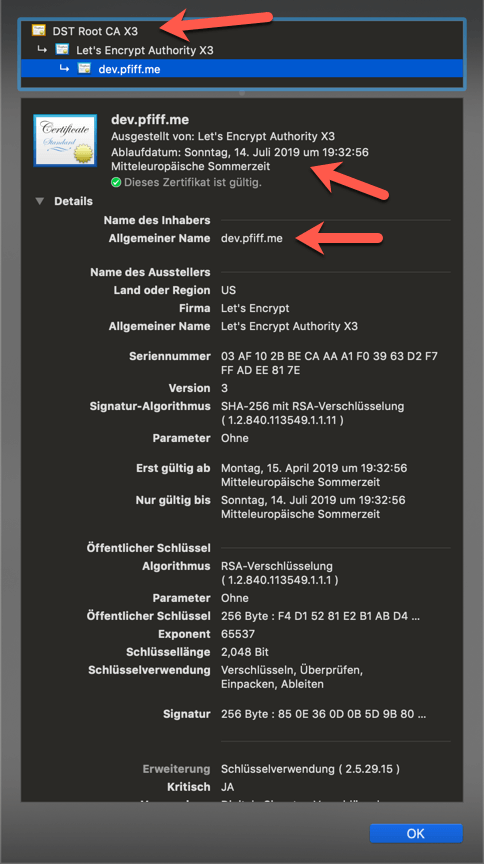

Eine „Certificate Authority“ (kurz CA) wird benötigt um erstellte Zertifikate mit gewissen vordefinierten Methoden zu überprüfen und bei erfolgreicher Prüfung diese signieren. Zusätzlich wird bei der Signierung ein Ablaufdatum gesetzt ab wann eine erneute Überprüfung durchgeführt werden muss.

„Früher“ gab es prinzipiell nur die Möglichkeit ein HTTPS-Zertifikate käuflich zu erhalten. Jedoch gibt es seit 2015 „LetsEncrypt“ bzw. die in Python geschriebene Software „Certbot“.

LetsEncrypt nimmt als Basis die „Domain-Vaildation“ (DV). Daher kann jeder, der Inhaber einer Domain ist und diese auf einen Server zeigen lässt, ein signiertes LetsEncrypt Zertifikat generieren lassen.

Was ist Certbot?

Certbot ist eine Software, die das automatische generieren und verwalten von HTTPS-Zertifikaten übernimmt.

Aktuell gibt es für die 2 am meisten verwendeten Webserver (Apache und NGINX) Plugins, die sogar das installieren der Zertifikate übernehmen.

Damit muss man nicht selbst in der jeweiligen Apache oder NGINX vHost Config die Zertifikat-Pfade händisch eingeben.

Am einfachsten folgt man den Anleitungen laut https://certbot.eff.org wie man Certbot für das aktuelle Betriebsystem und für den verwendeten Webserver installiert und verwendet.

Die Gültigkeit eines über Certbot bzw. LetsEncrypt generierten Zertifikats ist 90 Tage. Jedoch überprüft Certbot regelmäßig die Gültigkeit alles generierten Zertifikate und erneuert automatisch alle Zertifikate die nur mehr 1 Monat lang gültig sind.

Damit braucht man nur 1 mal ein Zertifikat für eine Webseite erstellen und installieren und es sollte in Zukunft keine Probleme geben mit dem Zertifikat.

Informationen von einem Zertifikat